Аналитик Chaotic Eclipse раскрыл критическую ошибку в логике Microsoft Defender, позволяющую вредоносному коду обходить удаление и получать максимальные права в системе.

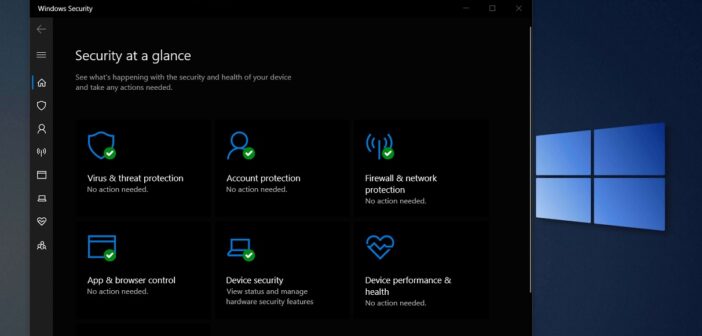

Антивирусная система, встроенная в операционные системы Windows, оказалась в центре масштабного скандала в сфере кибербезопасности. Издание PCWorld сообщило о критической уязвимости, получившей название RedSun, которая заставляет «Защитник Windows» работать в интересах злоумышленников. Вместо того чтобы ликвидировать обнаруженное вредоносное программное обеспечение, встроенный защитник по ошибке восстанавливает его на исходное место. Эту брешь обнаружил независимый исследователь по информационной безопасности, скрывающийся под псевдонимом Chaotic Eclipse. По его словам, фундаментальная проблема кроется в базовой логике работы антивирусного движка при взаимодействии с облачными директориями.

Технически процесс взлома выглядит как искусная манипуляция доверием системы. Эксперты из профильных аналитических центров, таких как CloudSEK и Core Security, подтвердили высокую надежность этого концепта. Суть уязвимости сводится к эксплуатации интерфейса Windows Cloud Files API. Когда хакер присваивает вредоносному файлу специальные метаданные, маскирующие его под облачный документ из сервисов вроде OneDrive, антивирус меняет стандартный алгоритм реагирования. Пытаясь «вылечить» и восстановить якобы поврежденный облачный файл, «Защитник Windows» с наивысшими системными привилегиями самостоятельно записывает вирус обратно на диск. Используя эту лазейку, атакующие перенаправляют процесс записи в защищенные папки System32, заменяя критически важные компоненты операционной системы своим кодом.

Ситуация усугубляется тем, что RedSun — это не изолированный инцидент, а часть целой серии уязвимостей нулевого дня, обнародованных в апреле 2026 года. Публикации эксплойтов предшествовал открытый конфликт между исследователем Chaotic Eclipse и Microsoft Security Response Center. По заявлениям хакера, корпорация проигнорировала его первоначальные отчеты об ошибках, что вынудило его выложить технические детали в открытый доступ. До появления RedSun он уже опубликовал данные о другой бреши под названием BlueHammer, которую Microsoft успела закрыть в недавнем патче, а также о скрипте UnDefend, способном полностью блокировать обновления антивирусных баз. Специалисты по угрозам предупреждают, что злоумышленники уже начали использовать эти инструменты в единой цепочке, чтобы незаметно повышать привилегии в системе и отключать локальную защиту.

На данный момент уязвимость RedSun остается незакрытой и затрагивает все актуальные версии операционных систем, включая Windows 10, Windows 11 и серверные сборки начиная с 2019 года, где активирован компонент cldapi.dll. Аналитики настоятельно рекомендуют корпорации Microsoft выпустить экстренное исправление, так как базовая антивирусная система должна гарантировать полное уничтожение угроз, а не оставлять их на компьютере из-за конфликта внутренних протоколов. Хотя для успешной атаки хакеру уже нужен первичный доступ к компьютеру жертвы через фишинг или скачанный файл, легкость, с которой RedSun повышает права до максимального уровня, делает эту брешь крайне опасной для корпоративного сектора.

Апрель выдался для разработчиков из Редмонда откровенно тяжелым месяцем. Помимо лавины уязвимостей нулевого дня в защитных механизмах, компания столкнулась с масштабным сбоем в базовом функционале шифрования. В середине месяца Microsoft официально подтвердила наличие ошибки в свежем обновлении Windows, которая принудительно активирует режим восстановления BitLocker. Сотни тысяч пользователей по всему миру при включении компьютеров столкнулись с экраном блокировки, требующим ввода длинного уникального ключа для отмены процесса и банальной загрузки системы. Это совпадение технических инцидентов наглядно демонстрирует, насколько хрупкой становится архитектура безопасности при наслоении новых обновлений на старый код.

Развитие подобных логических уязвимостей показывает явное смещение фокуса хакерских атак. По прогнозам профильных инженеров, в ближайшие годы ИТ-отрасль столкнется с ростом числа инцидентов, где вредоносный код не пытается пробить защиту напрямую, а использует легитимные функции самой операционной системы. Глубокая интеграция облачных сервисов в ядро ОС создает слепые зоны, в которых надежные инструменты вроде Microsoft Defender начинают путаться в собственных правилах. Пока разработчики глобально не пересмотрят архитектуру взаимодействия локальных антивирусов с сетевыми директориями, компьютеры будут оставаться уязвимыми перед угрозами, где главным оружием взломщика становится сам защитник.

Подписывайтесь на телеграм-канал Digital Report, чтобы первыми узнавать о скрытых киберугрозах, новых уязвимостях и главных трендах в мире информационной безопасности.

- Прогнозы об «аномальной жаре» в России в июне не подтверждаются - 10/05/2026 13:45

- Samsung обновит на One UI 8.5 смартфоны A-серии - 10/05/2026 13:33

- В Австралии из лаборатории пропали сотни пробирок с вирусами - 10/05/2026 13:20