Злоумышленники создали точную копию сайта популярного мессенджера, которая распространяет троян, способный незаметно прописываться в системе и полностью блокировать антивирусные проверки.

Популярность мессенджера Павла Дурова сыграла злую шутку с доверчивыми пользователями, привыкшими искать программное обеспечение через поисковые системы. Специалисты по информационной безопасности зафиксировали масштабную кампанию по распространению опасного трояна, который маскируется под официальный десктопный клиент Telegram. Главная угроза кроется в том, что вредоносный код не просто проникает на компьютер, а методично «ослепляет» встроенные механизмы защиты операционной системы Windows.

Схема обмана строится на классическом тайпсквоттинге — регистрации доменного имени, визуально почти неотличимого от оригинала. Хакеры заманивают жертв на ресурс telegrgam[.]com, где лишняя буква в адресе совершенно незаметна при беглом взгляде. Страница до мельчайших деталей копирует официальный сайт мессенджера, предлагая загрузить инсталлятор. Пользователь скачивает файл с безобидным названием tsetup-x64.6.exe, и после его запуска действительно получает полностью рабочую, легитимную версию Telegram. Именно этот психологический трюк усыпляет бдительность: программа устанавливается, интерфейс привычный, никаких сбоев или подозрительных зависаний не происходит.

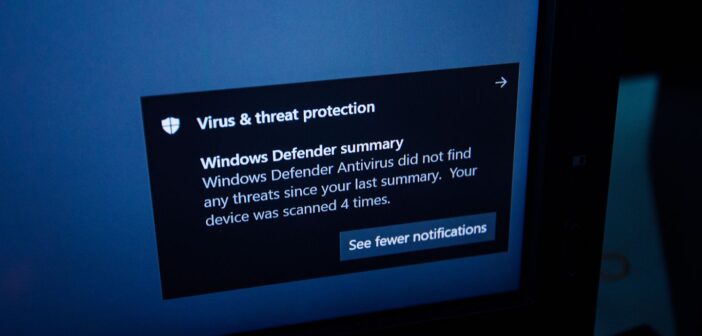

Однако настоящий сценарий разворачивается в фоновом режиме, глубоко в системных процессах. Параллельно с установкой мессенджера запускается теневой скрипт заражения. Вредоносная программа обращается к системному инструменту PowerShell и вносит критические изменения в настройки Windows Defender. Троян принудительно добавляет все основные логические диски — от C до F — в список исключений антивируса. С этого момента система безопасности перестает сканировать файлы на жестких дисках, предоставляя злоумышленникам полную свободу действий на зараженной машине.

Чтобы закрепиться в операционной системе и пережить перезагрузку, зловред копирует свои рабочие компоненты в скрытые директории, в частности, в папку Embarcadero по пути AppData\Roaming. Запуск вредоносной динамической библиотеки осуществляется через стандартный системный инструмент rundll32.exe. Подобная мимикрия под рутинные операции Windows позволяет вирусу оставаться невидимым даже для продвинутых пользователей, которые привыкли контролировать подозрительную активность через диспетчер задач.

После успешной интеграции в систему троян переходит к финальной стадии — устанавливает защищенное TCP-соединение с удаленным сервером управления по адресу 27.50.59.77. Как отмечают аналитики профильного издания anti-malware.ru, этот IP-адрес напрямую связан с подозрительным доменом jiijua[.]com. Получив постоянный канал связи в обход локальных проверок, программа превращает компьютер в открытую дверь для киберпреступников. В любой момент операторы вредоносной сети могут отдать команду на загрузку дополнительных шпионских модулей, перехват сессионных токенов, кражу платежных данных или шифрование файлов с целью выкупа.

Подобные инциденты наглядно демонстрируют эволюцию методов киберкриминала, где социальная инженерия ювелирно сплетается с техническими уязвимостями. Хакеры больше не полагаются на грубые, заметные методы заражения, предпочитая тихую работу с системными привилегиями. Чтобы не стать жертвой подобных изощренных атак и вовремя распознавать новые схемы мошенников, подписывайтесь на телеграм-канал Digital Report, где мы ежедневно публикуем главные инсайды и разборы из мира высоких технологий и кибербезопасности.

- Появился поддельный Telegram, он отключает защиту Windows - 18/03/2026 18:40

- В России представили защищенный смартфон c А-ГЛОНАСС на ОС Аврора - 18/03/2026 17:53

- Разработчики приложения «Телега» опровергли слухи о связи с VK - 18/03/2026 16:04